| · | 23.05.2024 | Выпуск KDE Gear 24.05, набора приложений от проекта KDE (2) |

|

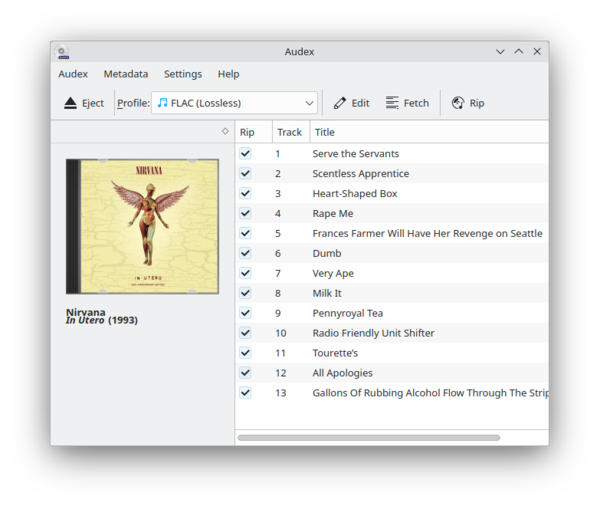

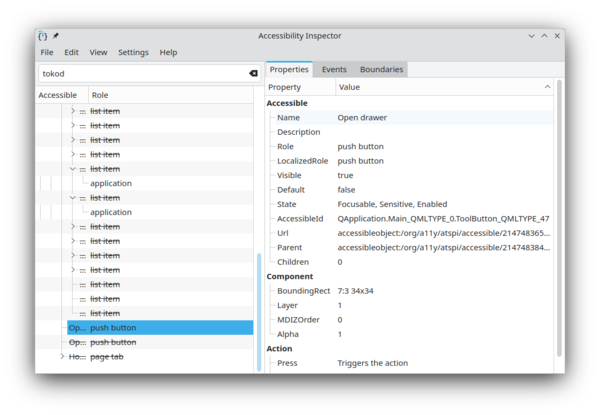

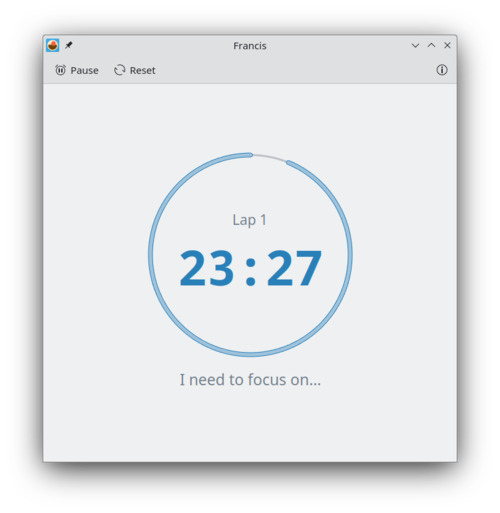

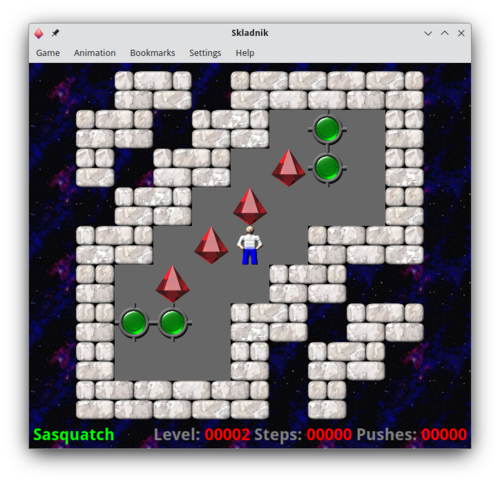

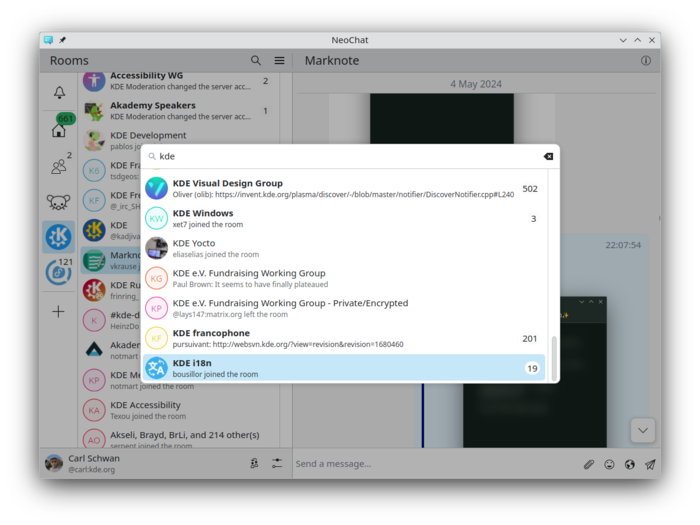

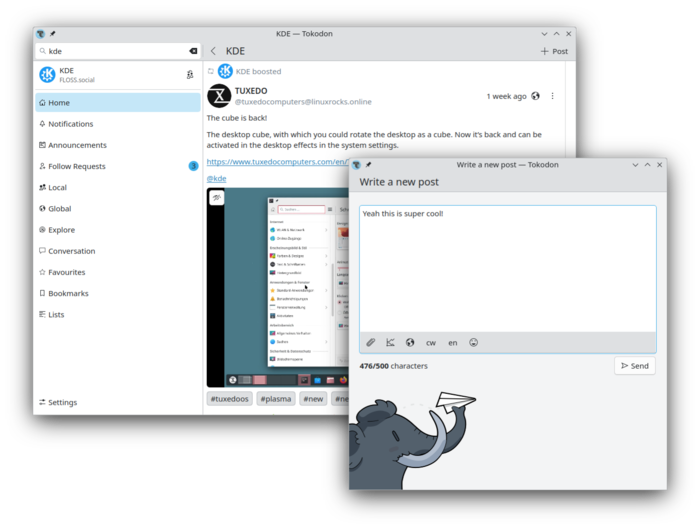

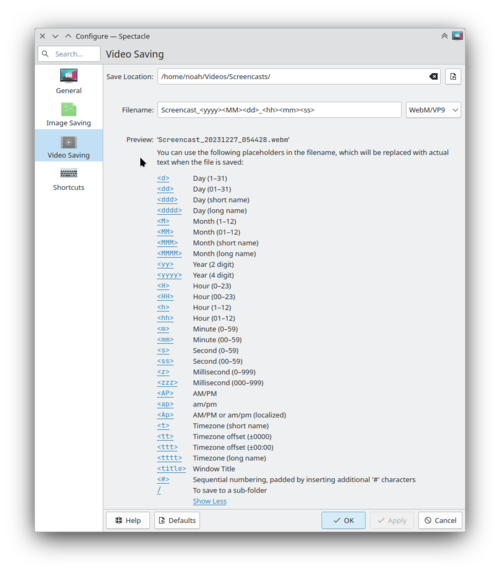

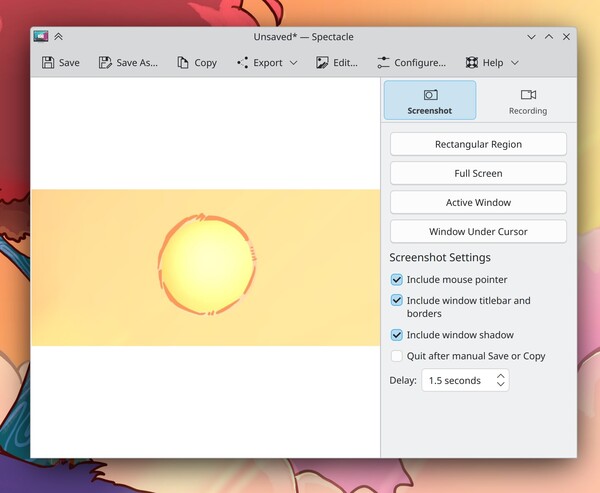

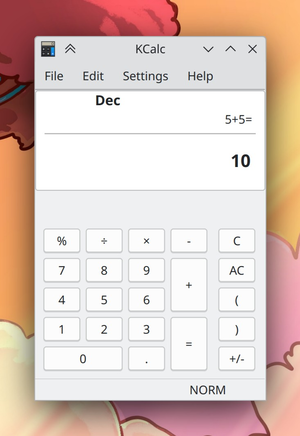

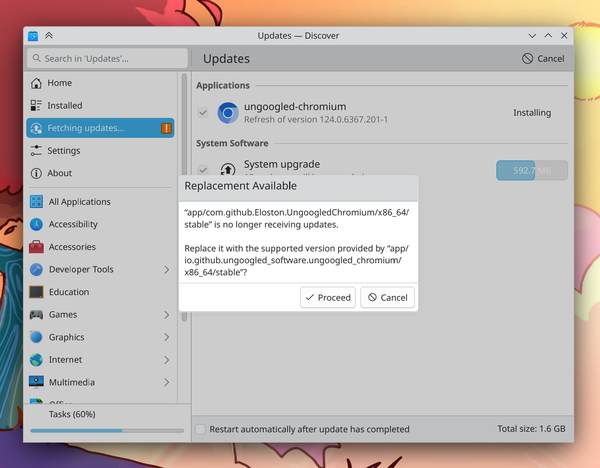

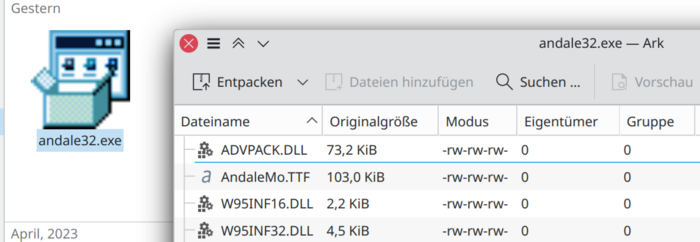

Представлено майское сводное обновление приложений KDE Gear 24.05, развиваемых проектом KDE. Это второе значительное обновление набора приложений, опубликованное в рамках ветки KDE 6 и после перехода на использование библиотеки Qt 6. В составе набора опубликованы выпуски 250 программ, библиотек и плагинов. Информацию о наличии Live-сборок с новыми выпусками приложений можно получить на данной странице. Новые версии отдельных приложений можно загрузить из каталогов Flathub и SnapCraft.

Наиболее заметные изменения:

| ||

|

Обсуждение (2) |

Тип: Программы |

| ||

| · | 23.05.2024 | Qualcomm обеспечит поддержку чипов Snapdragon X Elite в ядре Linux (70 +37) |

|

Компания Qualcomm сообщила о проведении работы по передаче в основной состав ядра Linux изменений, обеспечивающих поддержку ARM SoC Snapdragon X Elite, в котором используется собственный 12-ядерный CPU Qualcomm Oryon и GPU Qualcomm Adreno. Чип нацелен на использование в ноутбуках и ПК, и опережает во многих тестах производительности чипы Apple M3 и Intel Core Ultra 155H. Первые устройства на базе Snapdragon X Elite ожидаются в середине года и будут оснащены платформой Windows. Опубликованные Qualcomm изменения предоставляют возможность использования Linux на этих устройствах.

Часть подготовленных для ядра Linux изменений уже принята в состав выпусков 6.8 и 6.9, а оставшиеся возможности запланированы для включения в ядра 6.10 и 6.11. Из уже принятых в ядро возможностей отмечается поддержка звуковой системы, эталонной платы (CRD/QCP), PCIe/eDP/USB, SSD-NVMe поверх PCIe, Pinctrl (TLMM), таймеров (GCC/RPMHCC), SMMU, механизмов управления энергопотреблением, QUP (SPI/I2C/UART), системного кэша, PMC8380 PMIC, DWC3 и ADSP/CDSP. В ядрах 6.10 и 6.11 ожидается поддержка GPU, USB-хоста, контроллера экрана (eDP), памяти DCVS, механизма динамического управления частотой (CPUFreq), аккумулятора, интерфейсов для подключения внешних экранов, спящего режима, камеры и возможностей для ускорения декодирования видео. Помимо патчей для ядра Linux совместно с компаниями Lenovo, Arm и Linaro развиваются драйвер DtbLoader для UEFI-прошивок на основе открытой платформы TianoCore EDK2, загрузчик на базе Grub и скрипты для создания собственных сборок Debian для некоторых устройств на базе SoC Snapdragon X Elite, а также уже выпускающихся SoC. Среди уже выпускаемых ноутбуков, для которых обеспечена поддержка загрузки Linux, отмечены Lenovo Yoga C630 (Snapdragon 850), Lenovo Flex 5G (Snapdragon 8cx Gen 1) и Lenovo ThinkPad X13s (Snapdragon 8cx Gen 3). В загрузчике реализована поддержка двойной загрузки Windows и Linux. Из планов на ближайшие полгода упоминается добавление в Firefox и Chrome поддержки аппаратного ускорения декодирования видео, реализация поддержки камеры на базе стека libcamera-SoftISP, оптимизация производительности GPU и CPU, оптимизация средств для управления энегропотреблением. Также упоминается включение прошивки для нового SoC в набор Linux-firmware и поддержка использования на устройствах с Snapdragon X Elite инсталляторов Ubuntu и Debian.

| ||

|

Обсуждение (70 +37) |

Тип: Программы |

| ||

| · | 22.05.2024 | Релиз Mesa 24.1, свободной реализации OpenGL и Vulkan (107 +22) |

|

Опубликован релиз свободной реализации API OpenGL и Vulkan - Mesa 24.1.0. Первый выпуск ветки Mesa 24.1.0 имеет экспериментальный статус - после проведения окончательной стабилизации кода будет выпущена стабильная версия 24.1.1.

В Mesa 24.0 доступна поддержка графического API Vulkan 1.3 в драйверах anv для GPU Intel, radv для GPU AMD, NVK для GPU NVIDIA, tu для GPU Qualcomm, в программном растеризаторе lavapipe (lvp) и в режиме эмулятора (vn). Поддержка Vulkan 1.0 реализована в драйверах v3dv (GPU Broadcom VideoCore VI из Raspberry Pi 4) и dzn (реализация Vulkan поверх Direct3D 12). В Mesa также обеспечивается полная поддержка OpenGL 4.6 для драйверов iris (GPU Intel Gen 8+), radeonsi (AMD), Crocus (старые GPU Intel Gen4-Gen7), zink, llvmpipe, virgl (виртуальный GPU Virgil3D для QEMU/KVM), freedreno (Qualcomm Adreno), d3d12 (прослойка для организации работы OpenGL поверх DirectX 12) и asahi (GPU AGX, используемый в чипах Apple M1 и M2). Поддержка OpenGL 4.5 доступна для GPU AMD (r600) и NVIDIA (nvc0). Поддержка OpenGL 3.3 присутствует в драйверах softpipe (программный растеризатор) и nv50 (NVIDIA NV50).

| ||

|

Обсуждение (107 +22) |

Тип: Справочная информация |

| ||

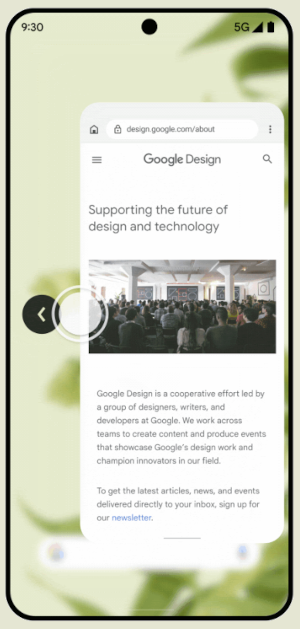

| · | 22.05.2024 | Опубликован список идей по развитию Firefox, над которыми ведётся работа (190 +34) |

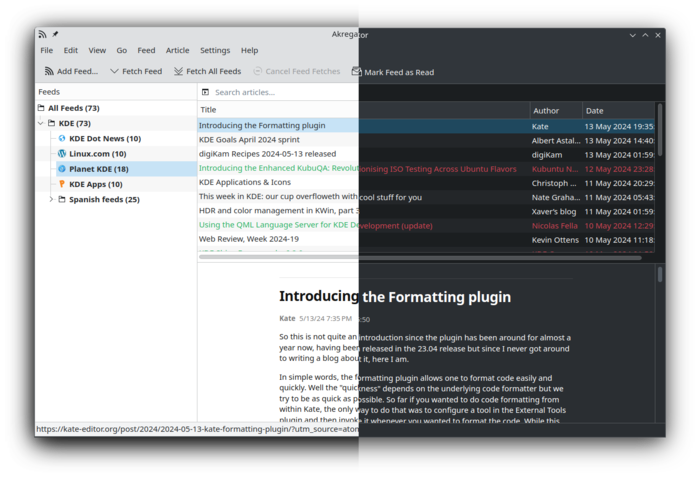

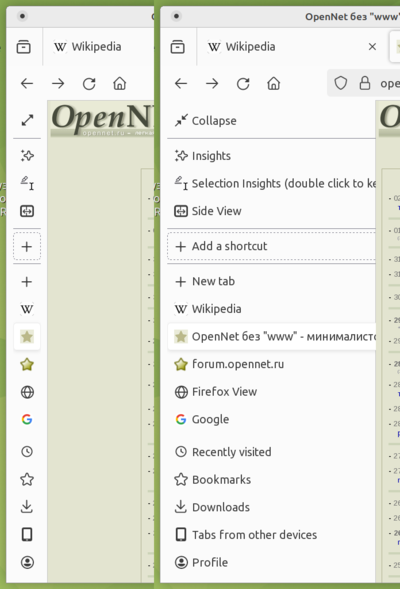

Менеджер по взаимодействию с сообществом из компании Mozilla опубликовал список будущих улучшений в Firefox, к реализации которых уже приступили разработчики:

| ||

|

Обсуждение (190 +34) |

Тип: Обобщение |

| ||

| · | 22.05.2024 | Уязвимость в Fluent Bit, затрагивающая многих облачных провайдеров (134 +20) |

|

В открытом проекте Fluent Bit выявлена уязвимость (CVE-2024-4323), позволяющая удалённо добиться повреждения памяти, что можно использовать для вызова отказа в обслуживании, утечки данных и потенциально выполнения своего кода на сервере. Проблема, которой присвоено кодовое имя "Linguistic Lumberjack", имеет критический уровень опасности (9.8 из 10). Уязвимость проявляется начиная с версии 2.0.7 и устранена в корректирующих обновлениях 2.2.3 и 3.0.4.

Fluent Bit насчитывает более 10 миллиардов внедрений и применяется для обработки и сбора логов и метрик во многих компаниях и облачных платформах, например, среди пользователей отмечаются Google Cloud, AWS, DigitalOcean, vmWare, Cisco, Microsoft, Lyft, LinkedIn, Walmart, Couchbase, Swift и Dell. В течение марта было загружено 13 млн Docker-образов с Fluent Bit. По данным компании Tenable, выявившей уязвимости, многие облачные сервисы не блокируют доступ к Web API для получения внутренних метрик, таких как uptime, и для обработки обращений к подобным API используется Fluent Bit. Уязвимость вызвана ошибкой во встроенном HTTP-сервере, проявляющейся при обработке внешних запросов через API-вызовы "/api/v1/traces" и "/api/v1/trace", позволяющие пользователям получать информацию о настроенных трассировках. Независимо от включения трассировки пользователь имеет возможность обратиться к данным API, если ему предоставлен соответствующий доступ. Во время разбора входящих запросов типы некоторых входных полей, передаваемых через массив в блоке JSON, определялись неверно и независимо от ожидаемого типа поля интерпретировались как тип MSGPACK_OBJECT_STR. Указание в массиве входных данных нестроковых значений, например, целочисленных параметров, приводило к повреждению памяти из-за того, что функция flb_sds_create_len() извлекала переданное целочисленное значение как поле с размером строки. Пример запроса, вызывающего аварийное завершение:

python3 -c 'print("{\"output\":\"stdout\", \"params\": {\"format\": \"json\"},\"inputs\":[\"" + "A"*8 + "\"," + str(0xffffffff) + ", \"" + "B"*500 + "\"]}")' > test

curl -v http://

В процессе экспериментов исследователям удалось добиться аварийного завершения сервиса и определить остаточное содержимое памяти, используемой при обработке HTTP-запросов и содержащей, например, фрагменты конфиденциальных данных, таких как ключи доступа. Так как проблема приводит к зависящему от передаваемых параметров переполнению буфера, теоретически она может быть эксплуатирована для выполнения своего кода в системе, но выявившими проблему исследователями эта возможность не проверялась из-за отсутствия времени на работу над эксплоитом.

| ||

|

Обсуждение (134 +20) |

Тип: Проблемы безопасности |

| ||

| · | 21.05.2024 | Проект Bend развивает высокоуровневый язык для параллельных вычислений на GPU (126 +14) |

|

Опубликованы первые выпуски проекта Bend, развивающего высокоуровневый язык программирования для параллельных вычислений, который позиционируется как альтернатива низкоуровневыми языкам, таким как CUDA и Metal, обладающая выразительным синтаксисом и возможностями для повышения удобства разработки, свойственными таким языкам, как Python и Haskell. Код проекта написан на языке Rust и распространяется под лицензией Apache 2.0.

Из возможностей языка Bend отмечается быстрое распределение объектов, возможность использования функций высшего порядка, замыканий, продолжений, неограниченной рекурсии, сопоставления с образцом, рекурсивных сопоставлений (fold) и циклов (bend), целочисленных, строковых и списочных типов. Поддерживается два варианта синтаксиса - в стиле Python и в стиле Haskell. В программах не требуется указание управляющих распаралелливанием аннотаций, явного создания потоков и выставления блокировок. Распараллеливание производится автоматически, например, при вычислении выражения "((1 + 2) + (3 + 4))", операции "1 + 2" и "3 + 4" будут выполнены параллельно. Программы на языке Bend могут выполняться на оборудовании, обеспечивающем массовый пареллелизм, например, на GPU, демонстрируя практически линейный рост производительности в зависимости от числа вычислительных ядер. Код на языке Bend компилируется в низкоуровневое промежуточное представление HVM2 (Higher-order Virtual Machine 2), которое затем компилируется в представление на C и CUDA. В настоящее время проектом поддерживается только выполнение на GPU NVIDIA. Что касается производительности, то тестовое приложение с реализацией битонной сортировки, при выполнении в одном потоке CPU Apple M3 Max было выполнено за 12.15 сек., при задействовании 16 потоков - за 0.96 сек., а при привлечении GPU NVIDIA RTX 4090 с 16k потоками - за 0.21 сек.

def sort(d, s, tree):

switch d:

case 0:

return tree

case _:

(x,y) = tree

lft = sort(d-1, 0, x)

rgt = sort(d-1, 1, y)

return rots(d, s, lft, rgt)

def rots(d, s, tree):

switch d:

case 0:

return tree

case _:

(x,y) = tree

return down(d, s, warp(d-1, s, x, y))

...

| ||

|

Обсуждение (126 +14) |

Тип: К сведению |

| ||

| · | 20.05.2024 | Изучение влияния на производительность 5000 дополнений к Chrome (50 +36) |

|

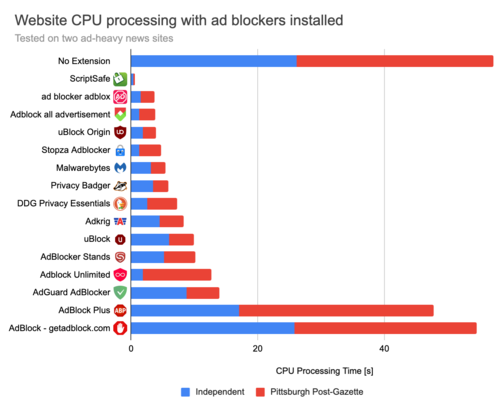

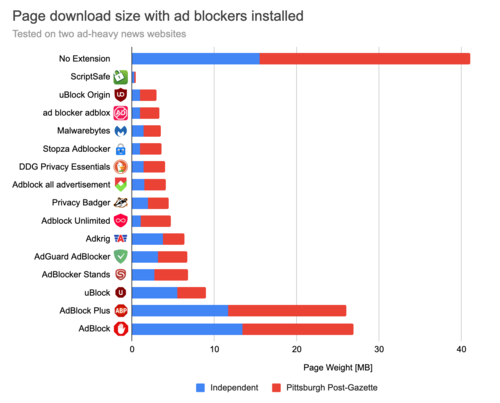

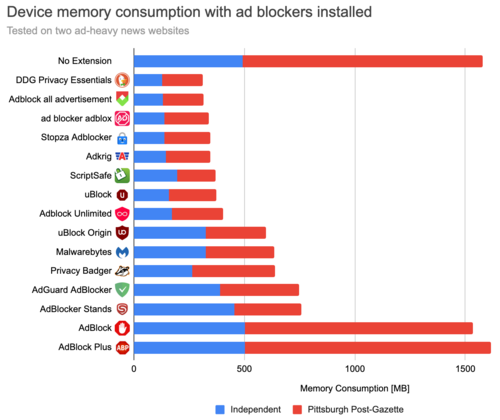

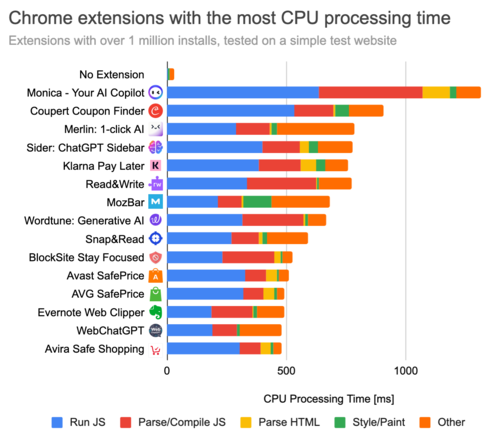

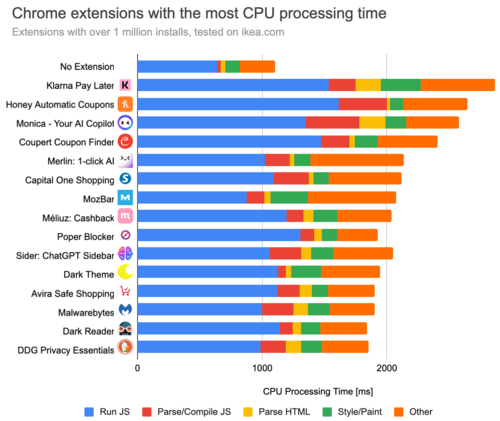

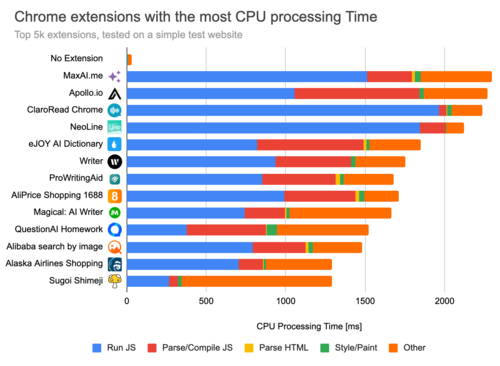

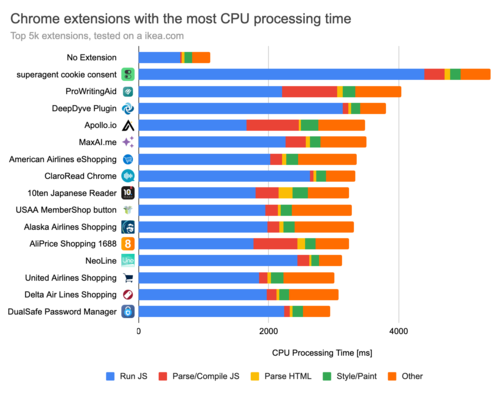

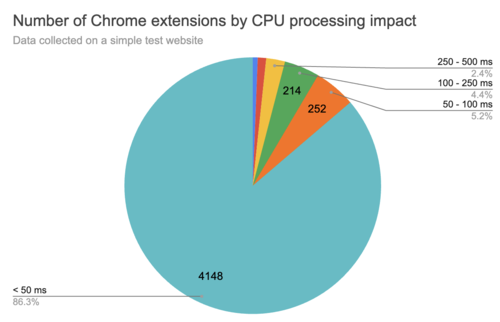

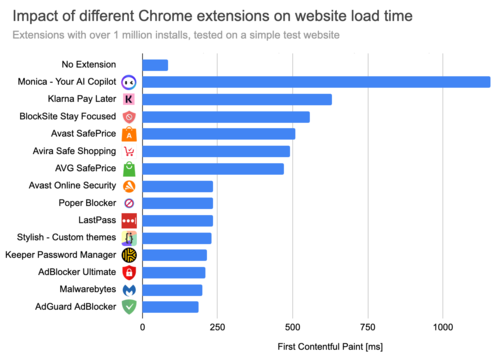

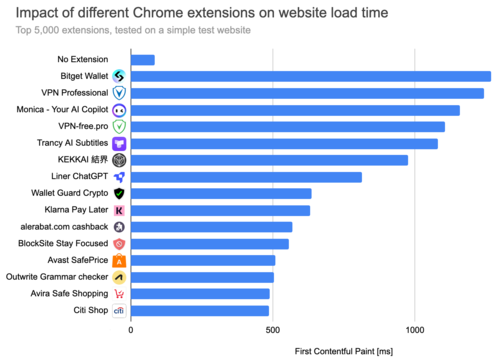

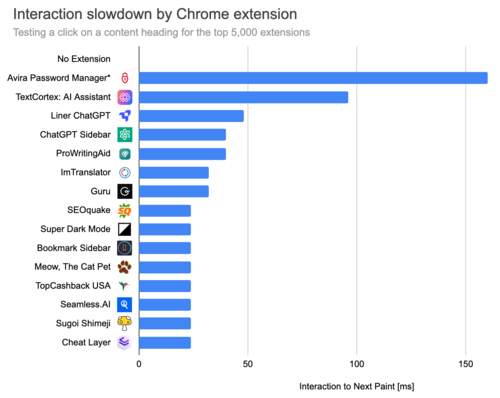

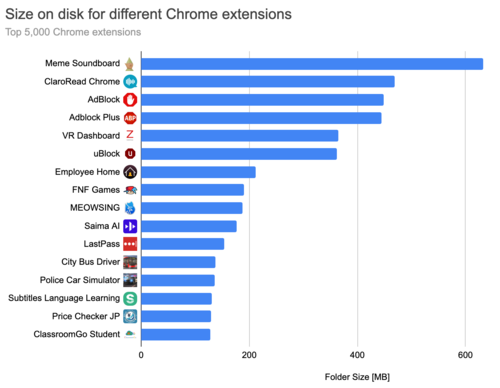

Сервис мониторинга производительности web-сайтов DebugBear опубликовал результаты анализа влияния браузерных дополнений на производительность и комфорт работы пользователей. В ходе исследования протестировано 5000 наиболее популярных дополнений к Chrome. При тестировании оценивалась нагрузка на CPU, объём загружаемых данных, скорость загрузки страниц, задержки при взаимодействии пользователя с web-страницами и расходование дискового пространства.

Некоторые выводы:

| ||

|

Обсуждение (50 +36) |

Тип: Обобщение |

| ||

| · | 19.05.2024 | Выпуск web-браузера Chrome 125 (56 +6) |

|

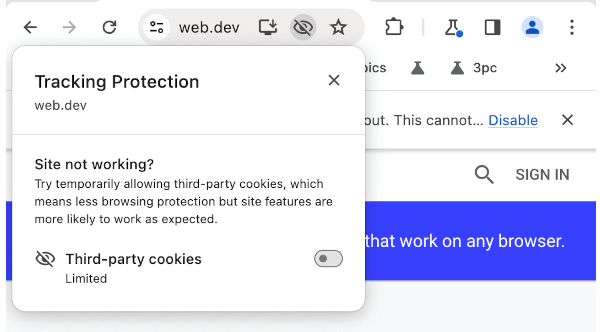

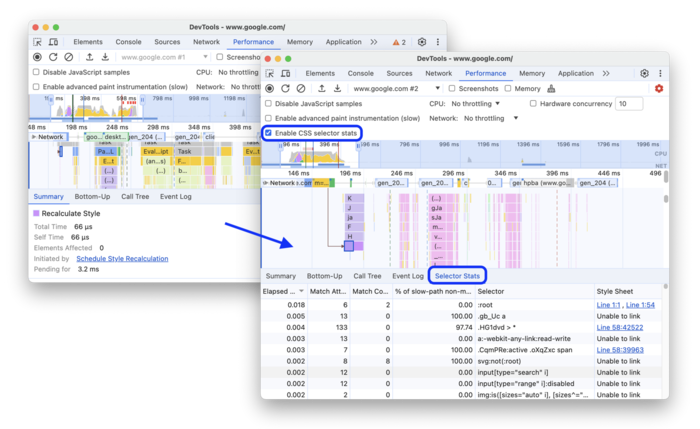

Компания Google опубликовала релиз web-браузера Chrome 125. Одновременно доступен стабильный выпуск свободного проекта Chromium, выступающего основой Chrome. Браузер Chrome отличается от Chromium использованием логотипов Google, наличием системы отправки уведомлений в случае краха, модулями для воспроизведения защищённого от копирования видеоконтента (DRM), системой автоматической установки обновлений, постоянным включением Sandbox-изоляции, поставкой ключей к Google API и передачей при поиске RLZ-параметров. Для тех, кому необходимо больше времени на обновление, отдельно поддерживается ветка Extended Stable, сопровождаемая 8 недель. Следующий выпуск Chrome 126 запланирован на 11 июня.

Основные изменения в Chrome 125:

Кроме нововведений и исправления ошибок в новой версии устранено 9 уязвимостей. Многие из уязвимостей выявлены в результате автоматизированного тестирования инструментами AddressSanitizer, MemorySanitizer, Control Flow Integrity, LibFuzzer и AFL. Уязвимость CVE-2024-4947, вызванная неправильной обработкой типов (Type Confusion) в движке V8 и отнесённая к категории опасных, до исправления применялась злоумышленниками для совершения атак (0-day). Компания Google пока не раскрывает детали по данной уязвимости, но независимые исследователи провели анализ и опубликовали технические детали, а также прототип эксплоита. Критических проблем, которые позволяют обойти все уровни защиты браузера и выполнить код в системе за пределами sandbox-окружения, не выявлено. В рамках программы по выплате денежного вознаграждения за обнаружение уязвимостей для текущего релиза компания Google выплатила 4 премии на сумму 8 тысяч долларов США (по одной премии в $7000, $1000). Размер двух вознаграждений пока не определён.

| ||

|

Обсуждение (56 +6) |

Тип: Программы |

| ||

| · | 18.05.2024 | Проект openSUSE опубликовал инсталлятор Agama 8, избавленный от привязки к Cockpit (83 +3) |

|

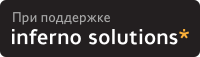

Разработчики проекта openSUSE опубликовали выпуск инсталлятора Agama 8 (бывший D-Installer), разрабатываемого для замены классического интерфейса установки SUSE и openSUSE, и примечательного отделением пользовательского интерфейса от внутренних компонентов YaST. Agama предоставляет возможность использования различных фронтэндов, например, фронтэнда для управления установкой через web-интерфейс. Для тестирования нового инсталлятора сформированы live-сборки для архитектур x86_64, ppc64le, s390x и ARM64, поддерживающие установку openSUSE Leap, непрерывно обновляемой сборки openSUSE Tumbleweed, а также нескольких редакций SUSE ALP на базе изолированных контейнеров.

В новом инсталляторе предоставляются возможности, необходимые для решения таких задач, как выбор начального набора приложений, настройка сетевого подключения, языка, клавиатуры, часового пояса и параметров локализации, подготовка устройства хранения и разбивка разделов, добавления пользователей в систему. Среди основных целей разработки Agama упоминается устранение имеющихся ограничений графического интерфейса, расширение возможностей по использованию функциональности YaST в других приложениях, уход от привязки к одному языку программирования и стимулирование создания альтернативных настроек представителями сообщества. Для установки пакетов, проверки оборудования, разбивки дисков и прочих необходимых при инсталляции функций в Agama продолжают использоваться библиотеки YaST, поверх которых реализованы сервисы-прослойки, абстрагирующие доступ к библиотекам через унифицированный коммуникационный протокол на базе HTTP. В инсталляторе используется многопроцессная архитектура, благодаря которой интерфейс взаимодействия с пользователем не блокируется во время выполнения других работ. Базовый интерфейс для управления установкой построен с использованием web-технологий. Web-интерфейс написан на JavaScript с использованием фреймворка React и компонентов PatternFly. Сервис для обмена сообщениями, а также встроенный http-сервер, написаны на языке Ruby. В новой версии предложена новая архитектура, ознаменовавшая переход от использования готовых модулей, развиваемых проектом Cockpit, в пользу независимого фреймворка и модернизированного интерфейса пользователя. Вместо D-Bus в качестве основного коммуникационного протокола для взаимодействия между компонентами Agama задействован HTTP. Замена D-Bus на HTTP расширила возможности проекта по интеграции с более крупными системами и упростила организацию установки в автоматизированном режиме. Уход от привязки к Cockpit позволил исключить дополнительные внешние зависимости, например, Cockpit содержит в зависимостях компоненты на языках Python и Си, в то время как в Agama применяются языки Ruby и Rust. Прекращение использования Cockpit также избавило разработчиков от ограничений, с которыми они столкнулись при попытках реализовать автоматический режим установки и переработать интерфейс настройки хранилищ для достижения оптимального баланса простоты для начинающих и функциональности для опытных пользователей. Кроме того, задействование новой архитектуры значительно сократило время запуска инсталлятора и повысило его производительность, сохранив при этом возможность использования уже проверенных низкоуровневых компонентов. Из возможностей, который пока не перенесены в новую реализацию упоминаются встроенный эмулятор терминала и инструменты для управления устройствами DASD (Direct Access Storage Device) и zFCP (SCSI-over-Fibre Channel). Кроме новой архитектуры в Agama 8 предложен полностью переработанный и более функциональный интерфейс для настройки хранилища и разбивки дисковых разделов, в котором сохранены все базовые возможности классической системы настройки хранилищ YaST и оставлены средства для расширенной кастомизации, но при этом выполнена адаптация для упрощения восприятия новичками. Например, новый интерфейс позволяет выбрать место размещения каждого раздела или логического тома LVM, примонтировать или переформатировать ранее доступные файловые системы, настроить шифрование и параметры загрузки, изменить размер разделов.  Среди изменений также отмечается новый интерфейс для выбора наборов приложений, улучшение настройки полнодискового шифрования на базе TPM, полностью переписанный сетевой стек, модернизация некоторых виджетов, улучшение интерфейсов для редактирования параметров ФС и создания пользователей, более наглядная визуализация возникающих при установке проблем, перевод на 10 языков. Через месяц ожидается выпуск Agama 9, в котором планируется провести значительную реорганизацию web-интерфейса, реализовать пропущенные при переходе на новую архитектуру возможности, а также расширить средства для установки в автоматическом режиме, проводимой без участия человека. Целью разработки является обеспечение совместимость с AutoYaST и предоставление возможности возможности использования Agama в качестве альтернативы AutoYaST.

| ||

|

Обсуждение (83 +3) |

Тип: Программы |

| ||

| · | 18.05.2024 | Порт Arch Linux для архитектуры RISC-V (79 +33) |

|

Опубликован порт дистрибутива Arch Linux для систем на базе архитектуры RISC-V. Порт пока не является официальным, но его создатель, Феликс Ян (Felix Yan), входит в число основных разработчиков и мэйнтейнеров Arch Linux. Краткосрочной целью проекта называется подготовка патчей к пакетам с исходными текстами, решающих проблемы с их сборкой и работой на системах RISC-V. В перспективе планируется перенос подготовленных патчей в основной состав репозиториев Arch Linux и добавление riscv64 (riscv64gc) в число поддерживаемый в Arch Linux альтернативных архитектур.

Порт развивается для систем, основанных на ядре RV64GC и поддерживающих ABI lp64d, таких как платы HiFive Unmatched, HiFive Unleashed, StarFive VisionFive v1/v2 и PolarFire SoC Icicle Kit. Отдельно поставляется экспериментальный пакет linux-sophgo, позволяющий использовать Arch Linux на плате Milk-V Pioneer (SG2042). Для экспериментов можно использовать порт в эмуляторе RISC-V на базе QEMU. RISC-V предоставляет открытую и гибкую систему машинных инструкций, позволяющую создавать микропроцессоры для произвольных областей применения, не требуя при этом отчислений и не налагая условий на использование. RISC-V позволяет создавать полностью открытые SoC и процессоры. В настоящее время на базе спецификации RISC-V разными компаниями и сообществами под различными свободными лицензиями (BSD, MIT, Apache 2.0) развивается несколько десятков вариантов ядер микропроцессоров, более сотни SoC и уже производимых чипов. Поддержка RISC-V присутствует начиная с выпусков Glibc 2.27, binutils 2.30, gcc 7 и ядра Linux 4.15.

| ||

|

Обсуждение (79 +33) |

Тип: К сведению |

| ||

| · | 18.05.2024 | Выпуск мобильной платформы /e/OS 2.0, развиваемой создателем Mandrake Linux (13 +31) |

|

Доступен выпуск мобильной платформы /e/OS 2.0, нацеленной на сохранение конфиденциальности пользовательских данных. Платформа основана Гаэлем Дювалем (Gaël Duval), создателем дистрибутива Mandrake Linux. Проект предоставляет прошивки для многих популярных моделей смартфонов, а также под брендами Murena One, Murena 2, Murena Fairphone 4/5, Murena Teracube 2e и Murena Pixel 5 предлагает редакции смартфонов OnePlus, Fairphone, Teracube и Pixel с предустановленной прошивкой /e/OS. Платформой поддерживается 250 смартфонов.

Прошивка /e/OS развивается как ответвление от платформы Android (используются наработки LineageOS), избавленное от привязки к сервисам и инфраструктуре Google, что позволяет с одной стороны сохранить совместимость с Android-приложениями и упростить поддержку оборудования, а с другой стороны блокировать передачу телеметрии на серверы Google и обеспечить высокий уровень конфиденциальности. Блокируется и неявная отправка информации, например, обращение к серверам Google при проверке доступности сети, резолвинге DNS и определении точного времени. Для взаимодействия с сервисами Google предустановлен пакет microG, который позволяет обойтись без установки проприетарных компонентов и предлагает вместо сервисов Google независимые аналоги. Например, для определения местоположения по Wi-Fi и базовым станциям (без GPS) задействована прослойка UnifiedNlp, способная работать через OpenWlanMap, Mozilla Location Service, openBmap, OpenCellID, lacells.db и другие альтернативные сервисы. Вместо поисковой системы Google предлагается собственный метапоисковый сервис на основе форка движка Searx, обеспечивающий анонимность отправляемых запросов. Для синхронизации точного времени вместо Google NTP используется NTP Pool Project, а вместо DNS-серверов Google (8.8.8.8) - DNS-серверы текущего провайдера. В web-браузере по умолчанию включён блокировщик рекламы и скриптов для отслеживания перемещений. Для синхронизации файлов и данных приложений разработан собственный сервис, который может работать c инфраструктурой на базе NextCloud. Серверные компоненты основаны на открытом ПО и доступны для установки на подконтрольных пользователю системах. Интерфейс пользователя существенно переработан и включает собственное окружение для запуска приложений BlissLauncher, улучшенную систему уведомлений, новый экран блокировки и иное стилевое оформление. В BlissLauncher задействован специально разработанный для проекта набор автоматически масштабируемых пиктограмм и подборка виджетов (например, виджет для показа прогноза погоды). Проектом также развивается собственный менеджер аутентификации, позволяющий использовать для всех сервисов единую учётную запись (user@murena.io), регистрируемую в процессе первой установки. Учётную запись можно использовать для получения доступа к своему окружению через Web или на других устройствах. В облаке Murena Cloud бесплатно предоставляется 1ГБ для хранения своих данных, синхронизации приложений и резервных копий. По умолчанию в состав входят такие приложения, как почтовый клиент (K9-mail), web-браузер (Bromite, ответвление от Chromium), программа для работы с камерой (OpenCamera), программа для отправки мгновенных сообщений (qksms), система для ведения заметок (nextcloud-notes), PDF-просмотрщик (MJ PDF), планировщик (opentasks), программа для работы с картами (Magic Earth), галерея фотографий (gallery3d), файловый менеджер (DocumentsUI). Основные изменения в /e/OS 2.0:

| ||

|

Обсуждение (13 +31) |

Тип: Программы |

| ||

| · | 17.05.2024 | Вторая бета-версия Android 15 (73 +14) |

|

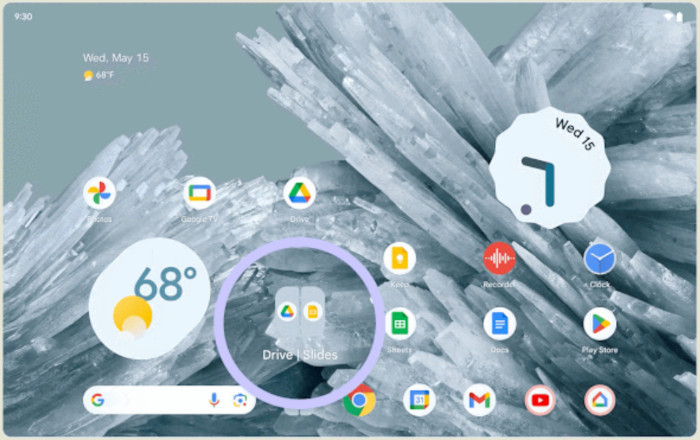

Компания Google опубликовала вторую бета-версию открытой мобильной платформы Android 15. Релиз Android 15 ожидается в третьем квартале 2024 года. Для оценки новых возможностей платформы предложена программа предварительного тестирования. Сборки прошивки подготовлены для устройств Pixel 6/6a/6 Pro, Pixel 7/7a/7 Pro, Pixel 8/8 Pro, Pixel Fold и Pixel Tablet, а также для некоторых смартфонов и планшетов от компаний Honor, iQOO, Lenovo, Nothing, OnePlus, OPPO, Realme, Sharp, Tecno, vivo и Xiaomi.

Изменения в Android 15 Beta 2 по сравнению со первой бета-версией:

| ||

|

Обсуждение (73 +14) |

Тип: Программы |

| ||

| · | 17.05.2024 | Выпуск текстового редактора Neovim 0.10 (154 +28) |

|

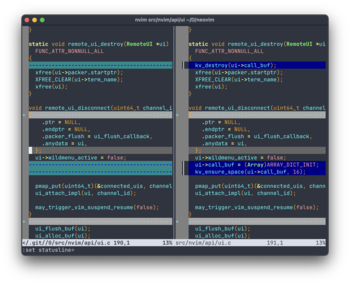

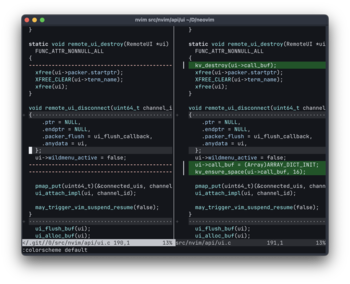

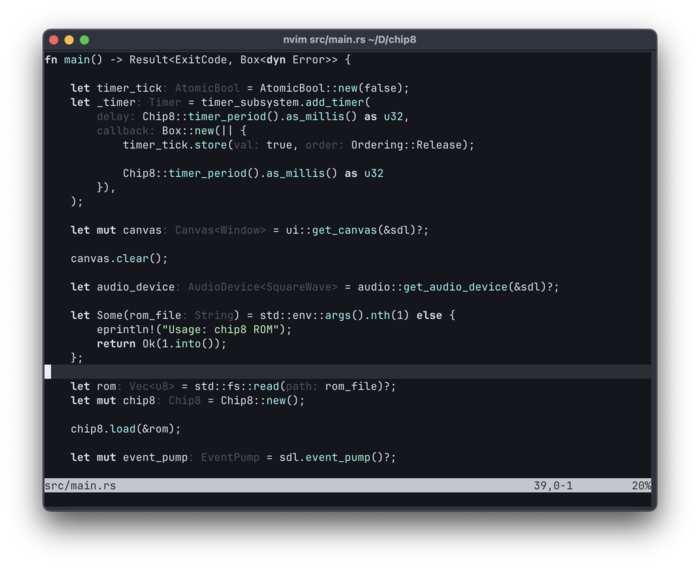

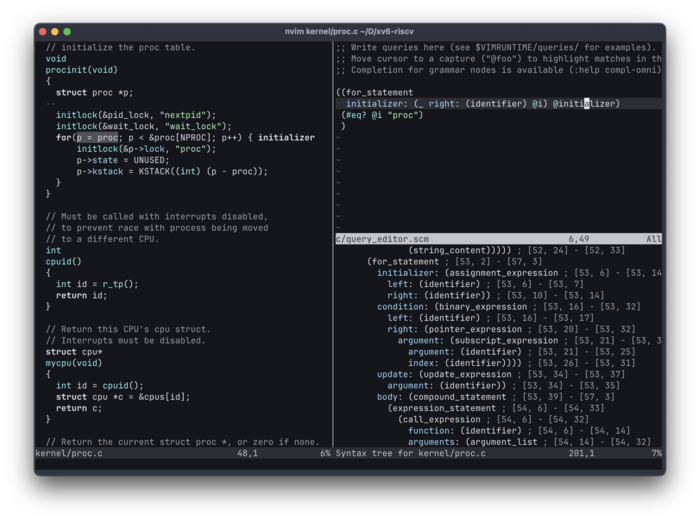

Опубликован релиз Neovim 0.10, ответвления от редактора Vim, сфокусированного на повышении расширяемости и гибкости. Проект уже более 10 лет занимается переработкой кодовой базы Vim, в результате которой вносятся изменения, упрощающие сопровождение кода, предоставляющие средства разделения труда между несколькими мэйнтейнерами, отделяющие интерфейс от базовой части (интерфейс можно менять, не трогая внутренности) и реализующие новую расширяемую архитектуру на основе плагинов. Оригинальные наработки проекта распространяются под лицензией Apache 2.0, а базовая часть под лицензией Vim. Готовые сборки подготовлены для Linux (appimage), Windows и macOS.

Из проблем Vim, побудивших к созданию Neovim, отмечается раздутая монолитная кодовая база, состоящая более чем из 300 тысяч строк кода на языке Си (C89). Во всех нюансах кодовой базы Vim разбирается всего несколько человек, а все изменения контролирует один мэйнтейнер, что затрудняет сопровождение и работу над усовершенствованием редактора. Вместо встроенного в ядро Vim кода для поддержки GUI в Neovim предлагается использовать универсальную прослойку, позволяющую создавать интерфейсы с использованием различных тулкитов. Плагины к Neovim запускаются как отдельные процессы, для взаимодействия с которыми используется формат MessagePack. Взаимодействие с плагинами производится в асинхронном режиме, без блокирования базовых компонентов редактора. Для обращения к плагину может использоваться TCP-сокет, т.е. плагин может запускаться на внешней системе. При этом Neovim остаётся обратно совместимым с Vim, продолжает поддерживать Vimscript (в качестве альтернативы предлагается Lua) и поддерживает подключения большинства штатных плагинов Vim. Расширенные возможности Neovim могут быть использованы в плагинах, построенных с использованием API, специфичного для Neovim. За время существования проекта подготовлено более тысячи специфичных плагинов, доступны биндинги для создания плагинов и реализаций интерфейсов с использованием различных языков программирования (C++, Clojure, Perl, Python, Go, Java, Lisp, Lua, Ruby) и фреймворков (Qt, ncurses, Node.js, Electron, GTK). Развивается несколько вариантов пользовательского интерфейса. GUI-надстройки во многом напоминают плагины, но, в отличие от плагинов, они инициируют вызов функций Neovim, в то время как плагины вызываются из Neovim. Среди изменений в новой версии:

| ||

|

Обсуждение (154 +28) |

Тип: Программы |

| ||

| · | 16.05.2024 | Атака SSID Confusion, позволяющая подменить сеть Wi-Fi (73 +16) |

|

Группа исследователей из Лёвенского католического университета (Бельгия), выявила архитектурную уязвимость (CVE-2023-52424) в стандарте Wi-Fi IEEE 802.11, позволяющую организовать подключение к менее защищённой беспроводной сети, вместо заслуживающей доверия сети, к которой намеревался подключиться пользователь, после чего можно организовать перехват и манипуляции трафиком. Проблема проявляется в беспроводных стеках любых операционных систем и затрагивает методы аутентификации WPA3, WEP, EAP, AMPE и FILS.

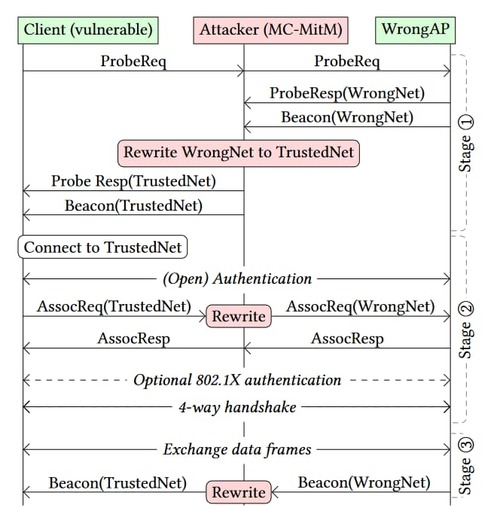

Предложенная техника атаки, которой присвоено имя SSID Confusion, позволяет обойти присутствующие в протоколе методы аутентификации точки доступа, защищающие от подмены идентификатора сети SSID и не позволяющие создавать подставные сети с именем сети, к которой подключается клиент. Причиной проблемы является определение в стандарте ситуаций, когда SSID может быть неаутентифицирован. В частности, для обозначения своего присутствия точка доступа отправляет в широковещательном режиме beacon-кадры, включающие сведения о SSID-сети. Для упрощения процесса поиска сети клиенты не аутентифицируют SSID в данных кадрах, так как предполагается, что проверка потребуется после того, как клиент решит подключиться к сети. Для успешного совершения атаки требуется, чтобы пользователь инициировал подключение к определённой беспроводной сети, а поблизости была другая беспроводная сеть с теми же параметрами подключения, что и в первой сети. Подобное практикуется, например, когда для диапазонов 2.4GHz и 5GHz создаются разные сети, одна из которых слабо защищена и уязвима для типовых атак по перехвату трафика, таких как KRACK или Frag. Проблемная конфигурация также применяется в некоторых университетских сетях, поддерживающих сервис Eduroam. Атакующий должен находиться в зоне досягаемости сигнала для того, чтобы вклиниться между пользователем и целевой сетью (MitM). Для проведения атаки злоумышленнику не требуется знать учётные данные жертвы. Атака сводится к созданию атакующим точки доступа (WrongAP на диаграмме), обеспечивающей на другом канале трансляцию обращений к менее защищенной подставной сети (WrongNet), к которой должен подключиться клиент вместо желаемой сети (TrustedNet). Точка доступа может быть создана на обычном ноутбуке и применяется для организации многоканальной MitM-атаки на жертву (MC MitM). Атака осуществляется в три этапа:

Воспользовавшись уязвимостью атакующий может вынудить клиента подключиться к менее защищённой сети, и при этом в интерфейсе будет отображаться SSID сети, к которой изначально намеревался подключиться пользователь, а не той, к которой он подключён фактически. Добившись подключения пользователя через не защищённую сеть атакующий может анализировать и вклиниваться в незашифрованные потоки трафика. При этом при использовании некоторых VPN, таких как WARP, hide.me и Windscribe, VPN не будет задействован при подключении к сетям, помеченным в настройках как заслуживающие доверия. Атака применима к протоколам беспроводной аутентификации, использующим EAP (Extensible Authentication Protocol), SAE (Simultaneous Authentication of Equals) и 802.1X, а также в опциональном режиме работы протокола WPA3, в которых SSID не используется при формировании ключа PMK (Pairwise Master Key), что делается для исключения изначально известных данных при формировании ключа с целью защиты от различных криптоатак. Протокол FILS (Fast Initial Link Setup) уязвим при использовании PMK, созданного при согласовании соединения на базе EAP. Протоколы WPA1, WPA2 и FT (Fast BSS Transition) не подвержены проблеме, так как требуют корректного SSID при согласовании соединения. Для защиты от атаки SSID Confusion на стороне точки доступа упоминается включение в стандарт 802.11 требования аутентификации SSID при подключении, что может быть реализовано через добавление SSID в функцию формирования ключа или включение SSID в число дополнительных данных, проверяемых во время согласования соединения. На стороне клиента защита может быть организована через обеспечение защиты beacon-кадров (будет применяться в WiFi 7). Создатели сетей могут предотвратить совершение атаки, отказавшись от использования общих учётных данных в сетях с разными SSID. Пользователи могут защитить себя, используя надёжные VPN при подключении через любые беспроводные сети.

| ||

|

Обсуждение (73 +16) |

Тип: Проблемы безопасности |

| ||

| · | 16.05.2024 | SSH-бэкдор, установленный при взломе kernel.org, два года оставался незамеченным (202 +40) |

|

Исследователи из компании ESET опубликовали 43-страничный отчёт с анализом руткита Ebury и связанной с ним активности. Утверждается, что Ebury применяется с 2009 года и с тех пор был установлен на более чем 400 тысяч серверов под управлением Linux и несколько сотен систем на базе FreeBSD, OpenBSD и Solaris. Около 110 тысяч серверов оставались поражены Ebury по состоянию на конец 2023 года. Исследование представляет отдельный интерес с учётом того, что Ebury был задействован при атаке на kernel.org, что открывает некоторые новые подробности компрометации инфраструктуры разработки ядра Linux, выявленной в 2011 году. Ebury также был выявлен на серверах регистратора доменов, криптобиржах, выходных узлах Tor и у нескольких хостинг-провайдеров, имена которых не называются.

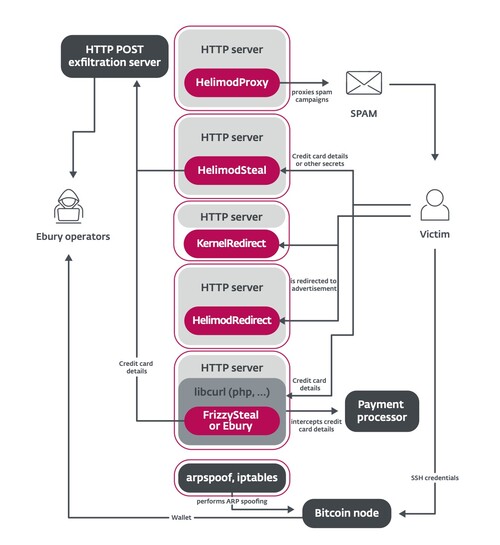

Изначально предполагалось, что атаковавшие серверы kernel.org злоумышленники оставались незамеченными 17 дней, но по данным ESET это время рассчитано с момента подстановки руткита Phalanx, а бэкдор Ebury находился на серверах с 2009 года и около двух лет мог использоваться для получения root-доступа к серверам. Вредоносное ПО Ebury и Phalanx установлено в рамках разных атак, не пересекающихся друг с другом и проводимых разными группами злоумышленников. Внедрение бэкдора Ebury затронуло как минимум 4 сервера в инфраструктуре kernel.org, два из которых были поражены приблизительно в течение двух лет, а остальные два - в течение 6 месяцев. Атакующие получили доступ к хранящимся в /etc/shadow хэшам паролей 551 пользователя, среди которых были все мэйнтейнеры ядра (аккаунты использовались для доступа в Git; после инцидента пароли были заменены, а модель доступа была пересмотрена и переведена на использование цифровых подписей). Для 257 пользователей атакующим удалось определить пароли в открытом виде, предположительно путём подбора паролей по хэшам и через перехват вредоносным компонентом Ebury паролей, используемых в SSH. Вредоносный компонент Ebury распространялся в виде разделяемой библиотеки, которая после установки перехватывала функции, используемые в OpenSSH, для организации удалённого подключения к системе c правами root. Атака была не целевой и, как и другие поражённые тысячи хостов, серверы kernel.org использовались как часть ботнета для рассылки спама, кражи учётных данных для распространения на других системах, перенаправления web-трафика и совершения другой вредоносной деятельности. Для проникновения на серверы использовались неисправленные уязвимости в серверном ПО, например, уязвимости в хостинг-панелях, или перехваченные пароли (предполагается, что серверы kernel.org были взломаны в результате компрометации пароля одного из пользователей, имевшего shell-доступ). Для повышения привилегий использовались уязвимости, такие как Dirty COW. Применяемые в последние годы новые версии Ebury кроме бэкдора включали в себя такие возможности, как модули к Apache httpd для проксирования трафика, перенаправления пользователей и перехвата конфиденциальной информации, модуль ядра для внесения изменений в транзитный HTTP-трафик, инструменты для скрытия собственного трафика от межсетевых экранов, скрипты для проведения AitM-атак (Adversary-in-the-Middle, двунаправленный MiTM) для перехвата учётных данных SSH в сетях хостинг-провайдеров.

| ||

|

Обсуждение (202 +40) |

Тип: Проблемы безопасности |

Интересно

| ||

| Следующая страница (раньше) >> | ||